Hostwinds Tutorials

Suchergebnisse für:

Inhaltsverzeichnis

So konfigurieren Sie EXIM in WHM/CPANEL

Stichworte: WHM

Web Host Manager (WHM) bietet Ihnen Konfigurationsoptionen für den EXIM-Mail-Server.

Sie finden diese Konfigurationen in der Exim Configuration Manager liegt in den Dienst-Konfiguration Kategorie. Dieses Handbuch ist für Hostwinds-Clients mit einem Cloud VPS oder einem dedizierten Server mit einer CPanel-Lizenz und Zugriff auf WHM vorgesehen.

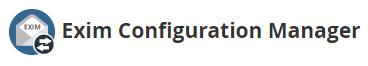

Basiseditor

ACL-Optionen

- Apache SpamAssassin lehnt Spam-Score-Schwellenwert ab: Gibt an, dass der SpamAssassin-Score-Schwellenwert eine E-Mails erkannt werden muss, damit sie bei der SMTP-Zeit abgelehnt wird. Es kann auch deaktiviert werden.

- Schutz vor Wörterbuchangriffen: Löscht und begrenzt Hosts mit mehr als 4 fehlgeschlagenen Empfängern, um Wörterbuchangriffe zu verhindern.

- Remote-Mails ablehnen, die an den Hostnamen des Servers gesendet wird: Gibt an, ob E-Mails bei SMTP-Zeit abzulehnen, wenn die Adresse des Empfängers dem Hostnamen des Servers ist.

- Aktivieren Sie Apache SpamAssassin für sekundäre MX-Domänen: Gibt an, ob an den primären Mail-Austauscher gesendete E-Mails für Domänen, die in der sekundären MX-Liste aufgeführt sind, auch mit Apache SpamAssassin gescannt werden.

- Ratelimit verdächtiger SMTP-Server: Gibt an, ob Ratelimit eingehende SMTP-Verbindungen von Hosts von Hosts, die diesen Server zuvor angegriffen haben, zuvor angegriffen wurden, kürzlich auf einer Mailing-Blacklist (RBLS) übereinstimmen oder nicht mit der Verbindung gekündigt wurde.

- Apache SpamAssassin: Ratelimit-Spam-Score-Schwelle: Gibt einen Spam-Score-Schwellenwert für E-Mails an, die von Hosts gesendet werden, um die Begrenzung auf diesen Hosts zu ermöglichen.

- Begrenzen Sie eingehende Verbindungen mit nur fehlgeschlagenen Empfängern: Gibt an, ob die Ratelimiting bei eingehenden SMTP-Verbindungen, die nur innerhalb der vergangenen Stunde an fehlgeschlagene Empfänger gesendet wurden sollen, die erst gesungen werden sollen.

- Benötige HELO vor MAIL: Gibt an, ob eingehende SMTP-Verbindungen erforderlich sind, um HELO vor MAIL zu senden.

- Führen Sie eine Verzögerung in die SMTP-Transaktion für unbekannte Hosts und Nachrichten ein, die als Spam erkannt wurden: Gibt an, ob der SMTP-Empfänger zusätzliche Sekunden warten soll, um eine Verbindung herzustellen, wenn die eingehenden Nachrichten als Spam erkannt werden.

- Verzögern Sie die SMTP-Verbindungen nicht für Hosts in der Liste der Greylisting "Trusted Hosts": Gibt an, ob Hosts, die als "vertrauenswürdige Hosts" im Greylist aufgelistet sind, von der Einführung von Verzögerungen an die SMTP-Verbindung befreit werden sollten.

- Verzögern Sie die SMTP-Verbindungen nicht für Hosts in der Liste der grießlichen "Allgemeinen E-Mail-Anbieter": Gibt an, ob Hosts, die als "allgemeine E-Mail-Anbieter" im Greylist aufgelistet sind, von der Einführung von Verzögerungen an die SMTP-Verbindung befreit werden sollten.

- Remote (Hostname / IP-Adresse) HELO erforderlich: Gibt an, ob eingehende SMTP-Verbindungen erforderlich sind, um ein HELO zu senden, das nicht mit dem primären Hostnamen oder der lokalen IP übereinstimmt.

- Remote (Domain) HELO erforderlich: Gibt an, ob eingehende SMTP-Verbindungen erforderlich sind, um einen HELO zu senden, der nicht mit den lokalen Domänen des Servers übereinstimmt.

- Benötigen Sie RFC-konformes HELO: Gibt an, ob eingehende SMTP-Verbindungen erforderlich sind, um ein HELO im Internet-Standardformat (RFC2821 4.1.1.1) zu senden.

- Ermöglichen Sie die DKIM-Überprüfung für eingehende Nachrichten: Gibt an, ob Exim die Unterzeichnung der eingehenden E-Mails überprüfen sollte, auch wenn Exim nicht konfiguriert ist, um auf die Überprüfungsergebnisse zu handeln.

- DKIM ablehnen Ausfälle: Gibt an, ob E-Mails zur SMTP-Zeit abgelehnt werden sollen, wenn die DKIM-Signatur des Absenders die Validierung nicht besteht. Benötigt Ermöglichen Sie die DKIM-Überprüfung für eingehende Nachrichten aktiviert werden.

- Maximale Nachrichtenempfänger (Soft Limit): Gibt das Limit für die Anzahl der Empfänger an, die eine einzelne Nachricht haben kann, bevor Empfängeradressen abgelehnt werden.

- Vor dem Trennen (harte Grenzwert), maximale Nachrichtenempfänger Die Anzahl der Empfänger Eine einzelne Nachricht kann, bevor Sie die Verbindung trennen und bestätigen.

Zugriffslisten

- Automatische Whitelist bekannter Anbieter mobiler Geräte: Gibt an, ob Hosts, die in der Datei der bekannten E-Mail-Anbieter angegeben sind, automatisch whitelistiert sind.

- SMTP-IP-Adressen auf der schwarzen Liste: Listet die IP-Adressen von SMTP-Hosts auf, die auf der schwarzen Liste stehen, und ermöglicht deren Bearbeitung.

- Die Absenderüberprüfung umgeht die IP-Adressen: Gibt die IPs an, die die Überprüfungen des Absenders zur SMTP-Zeit umgehen.

- Nur Empfänger überprüfen: Gibt Hosts oder IPs an, die von Spam-Checks bei der SMTP-Zeit, mit Ausnahme der Empfängerüberprüfung befreit werden.

- Vertrauenswürdige SMTP-IP-Adressen: Gibt IP-Adressen an, die von allen SMTP-Absender, Empfänger-, Spam- und Relaisprüfungen befreit werden.

- MX-Hosts sichern: Gibt Hosts mit rDNS an, bei denen Verbindungen unabhängig von Ratenbeschränkungen zulässig sind.

- Vertrauenswürdige E-Mail-Benutzer: Gibt Benutzer auf dem Server an, die den Header 'von:' einstellen können, wenn Umschreiben Sie von Header, um den tatsächlichen Absender zu stimmen aktiviert.

Domänen und IPs

- Senden Sie Mail von der IP-Adresse des Kontos: Gibt an, ob die IPv4-Adresse des Kontos für ausgehende E-Mails anstelle der Standard-IP des Servers verwendet werden soll.

- Referenz / etc / mailhelo für benutzerdefinierte ausgehende SMTP-HELO: Gibt an, ob HELO basierend auf der in / etc / mailhelo aufgeführten Domain gesendet werden soll.

- Referenz / etc / mailips für benutzerdefinierte IP bei ausgehenden SMTP-Verbindungen: Gibt an, ob ausgehende E-Mails von der IP gesendet werden sollen, die der in / etc / mailips aufgeführten Domäne entspricht.

Filter

- Systemfilterdatei: Gibt den Speicherort für die Systemfilterdatei an.

- Anhänge: Filtern von Nachrichten mit gefährlichen Anhängen: Gibt an, ob E-Mails mit gefährlichen Anlagen filtern soll oder nicht.

- Apache SpamAssassin: Global Subject Rewrite: Gibt an, ob das Headerpräfix 'X-SPAM-Subjekt' auf den Header 'Subjekt' vorangetrieben ist oder nicht, und lässt den Header "X-SPAM-Subjekt" aus.

- Apache SpamAssassin: Bounce-Spam-Score-Schwelle: Gibt den Schwellenwert für die Spam-Bewertung an, über den der Server E-Mails abrufen kann, die über diesem Wert liegen.

- Apache SpamAssassin: X-Spam-Betreff / Betreff-Header-Präfix für Spam E-Mails: Gibt den Text an, der entweder das 'X-SPAM-Subjekt- oder' Subjekt'-Header für Nachrichten empfangt, die Apache SpamAssassin als Spam markiert.

- Protokollieren Sie die Absenderraten im Exim-Mainlog: Gibt an, ob Absenderraten in das Exim-Mainlog aufgenommen werden sollen.

- Callouts zur Absenderüberprüfung: Gibt an, ob die Existenz von E-Mail-Absendern mit Beschriftungen überprüft werden soll.

- Smarthost Unterstützung: Gibt den Eintrag route_list zum Senden ausgehender Nachrichten mit einem smarthost an.

- Rewrite From: Header entsprechend dem tatsächlichen Absender: Gibt an, ob der From: -Header so umgeschrieben wird, dass er mit der Adresse des tatsächlichen Absenders der Nachricht übereinstimmt.

- Senden Sie allgemeine Empfängerfehlermeldungen: Gibt an, ob er angezeigt werden soll "Der Empfänger kann nicht überprüft werden. Bitte überprüfen Sie alle Empfänger dieser Nachricht, um zu überprüfen, dass sie gültig sind."Nachricht anstelle eines bestimmten Grunds, warum das Senden von E-Mails an einen Empfänger versagen würde.

- E-Mail-Zustellung zulassen, wenn der Malware-Scanner ausfällt: Gibt an, ob E-Mails zurückgestellt werden sollen, wenn der Viren- / Malware-Scanner ausfällt.

- Absenderüberprüfung: Gibt an, ob die Domäne überprüft werden soll, die eine E-Mail als ihren Ursprung tatsächlich meldet.

- Festlegen des SMTP-Absenders: Header: Gibt an, ob der Sender: -Header als Konto für die SMTP-Anmeldung festgelegt werden soll.

- Mail-Zustellung zulassen, wenn der Spam-Scanner ausfällt: Gibt an, ob E-Mails zurückgestellt werden sollen, wenn der Spam-Scanner ausfällt.

- Aktivieren Sie die SRS-Unterstützung (Sender Rewriting Scheme): Gibt an, ob die Unterstützung für das Umschreiben der Absenderadresse aktiviert werden soll, sodass die E-Mail scheinbar vom Weiterleitungsmail-Server stammt.

- Fragen Sie den Apache-Serverstatus ab, um den Absender der E-Mail zu ermitteln, die von Prozessen gesendet wurde, die als Niemand ausgeführt werden: Gibt an, ob CPANEL den Webserver abfragt, um den Absender zu ermitteln, wenn die X-PHP-Skript-Header nicht verfügbar sind.

- Vertrauen Sie X-PHP-Script Header, um den Absender von E-Mails zu bestimmen, die von Prozessen gesendet werden, die als niemand ausgeführt werden: Gibt an, ob CPANEL die X-PHP-Skript-Header verwendet, um eine Nachricht zur E-Mail-Archivierung und -grenzen zu bestimmen, wenn der MAILHEADER-Patch in EASYAPTACHE installiert ist.

- Hosts, auf denen die SMTP-DSN-Option angekündigt werden soll: Gibt die Hosts an, für die SMTP-DSN-Unterstützung angekündigt wird.

- Hosts, auf denen die SMTPUTF8-SMTP-Option angekündigt werden soll: Gibt die Hosts an, auf denen die SMTPUTF8-Unterstützung angekündigt wird.

RBLs

- Benutzerdefinierte RBLs verwalten: Gibt benutzerdefinierte RBLs an, mit denen der Server E-Mails zur SMTP-Zeit ablehnt.

- RBL: bl.spamcop.net: Gibt an, ob die RBL bl.spamcop.net verwendet werden soll, um E-Mails zur SMTP-Zeit abzulehnen.

- RBL: zen.spamhaus.org: Gibt an, ob die RBL zen.spamhaus.org verwendet werden soll, um E-Mails zur SMTP-Zeit abzulehnen.

- Befreien Sie Server in denselben Netblocks wie diesen von RBL-Prüfungen: Gibt an, ob Server, die im selben IANA-Netzblock aufgeführt sind, RBL-Prüfungen unterliegen.

- Exempt-Server in der Liste der griechischen Angaben "Common Mail Providers" von RBL-Checks: Gibt an, ob RBL-Überprüfungen von E-Mails von IP-Adressblöcken ausführen, die in der Liste der Greylisting "Common Mail Providers" aufgeführt sind.

- Befreie Server in den grieslistenden "Trusted Hosts" -Liste von RBL-Checks: Gibt an, ob RBL-Überprüfungen von E-Mails von E-Mails von IP-Adressblöcken ausführen, die in der Liste der Greylisting "Trusted Hosts" aufgeführt sind.

- Whitelist: IP-Adressen, die nicht mit RBLs verglichen werden sollten: Gibt eine benutzerdefinierte Liste von IP-Adressen an, für die von ihnen gesendete E-Mails keine RBL-Prüfungen ausführen sollen.

Sicherheit

- Erlaube schwache SSL / TLS-Chiffren: Gibt an, ob schwache SSL / TLS-Chiffren zulässig sind.

- Fordern Sie Clients auf, sich mit SSL zu verbinden, oder geben Sie den Befehl STARTTLS aus, bevor sie sich beim Server authentifizieren dürfen: Gibt an, ob für die Verwendung von SSL / TLS Authentifizierungsdaten erforderlich sind.

- Scannen Sie Nachrichten von authentifizierten Absendern (exiscan) auf Malware.: Gibt an, ob Nachrichten von authentifizierten Absendern mit dem ClamAVconnector-Plugin gescannt werden.

- Scannen Sie ausgehende Nachrichten auf Malware: Gibt an, ob ausgehende Nachrichten mit dem ClamAVconnector-Plugin auf Malware überprüft werden sollen, wobei die positiven Tests abgelehnt werden.

- Optionen für OpenSSL: Gibt die SSL / TLS-Protokollkonfiguration für OpenSSL an.

- SSL / TLS Cipher Suite-Liste: Gibt die unterstützten SSL / TLS-Chiffren an.

Apache SpamAssassin-Optionen

- Apache SpamAssassin: Forced Global ON: Gibt an, ob Apache SpamAssassin für alle Konten aktiviert ist.

- Apache SpamAssassin: Schwellenwert für die Nachrichtengröße zum Scannen: Gibt die maximale Größe in KB an, die eine Nachricht für SpamAssassin zum Scannen haben kann.

- Scannen Sie ausgehende Nachrichten auf Spam und lehnen Sie sie basierend auf der internen Einstellung spam_score von Apache SpamAssassin ab: Gibt an, ob Apache SpamAssassin ausgehenden E-Mails für Spam scannen und diejenigen ablehnen, die positiv testen.

- Scannen Sie ausgehende Nachrichten auf Spam und lehnen Sie sie basierend auf dem definierten Apache SpamAssassin-Score ab: Gibt den minimalen SpamAssassin-Score an, dass eine gescannte ausgehende Post abgelehnt wird, um abgelehnt zu werden.

- Leiten Sie E-Mails nicht an externe Empfänger weiter, wenn sie mit der internen spam_score-Einstellung von Apache SpamAssassin übereinstimmen: Gibt an, ob Apache SpamAssassin entweder per-Benutzer oder weltweit aktiviert sein muss, um die Auslöser zuzulassen.

- Erleiten Sie keine E-Mails an externe Empfänger, basierend auf dem definierten Apache-SpamassASsin-Score: Gibt an, dass die Spam-Score eine Nachricht nicht überschreiten kann, wenn SpamAssassin entweder per-Benutzer oder weltweit aktiviert ist, um das Ausleiten von Ausleiten zuzulassen.

- Aktivieren Sie den Apache SpamAssassin-Regelsatz BAYES_POISON_DEFENSE: Gibt an, ob die für Bayes zum Erlernen von HAM und SPAM erforderlichen Bewertungsschwellen erhöht werden sollen, um die Wirksamkeit der von Spammern verwendeten Bayes-Vergiftung zu verringern.

- Aktivieren Sie das passive Betriebssystem-Fingerprinting für Apache SpamAssassin: Gibt an, ob das Fingerabdruck der OS-Fingerabdrücke aktiviert werden soll, um von SpamAssassin passiv verwendet zu werden.

- Aktivieren Sie den KAM Apache SpamAssassin-Regelsatz: Gibt an, ob SpamAssassin den KAM-Regelsatz verwendet.

- Aktivieren Sie den Apache SpamAssassin-Regelsatz, den cPanel auf cpanel.net verwendet: Gibt an, ob Regeln für SpamAssassin aus SPAM verwendet werden sollen, die häufig auf cpanel.net erkannt werden.

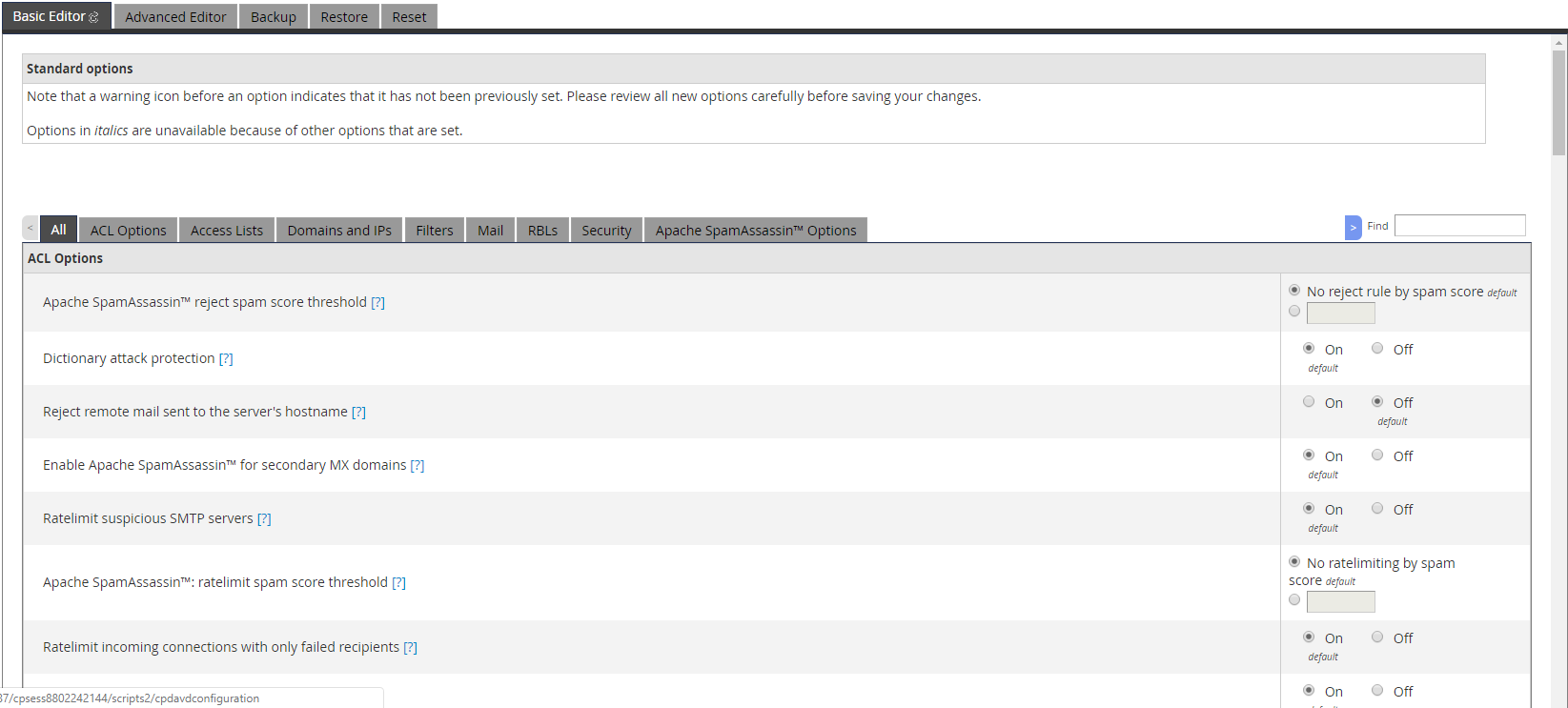

Erweiterter Editor

Der Advanced Editor gibt jedem Variablen und Flag in den EXIM-Konfigurationsdateien, sodass Sie Ihre eigenen Werte für jeden Eintrag eingeben können.

Es wird empfohlen, sich an den Basiseditor zu halten, um zu vermeiden, dass die Exim-Konfiguration versehentlich durch falsch eingegebene Werte im erweiterten Editor beschädigt wird.

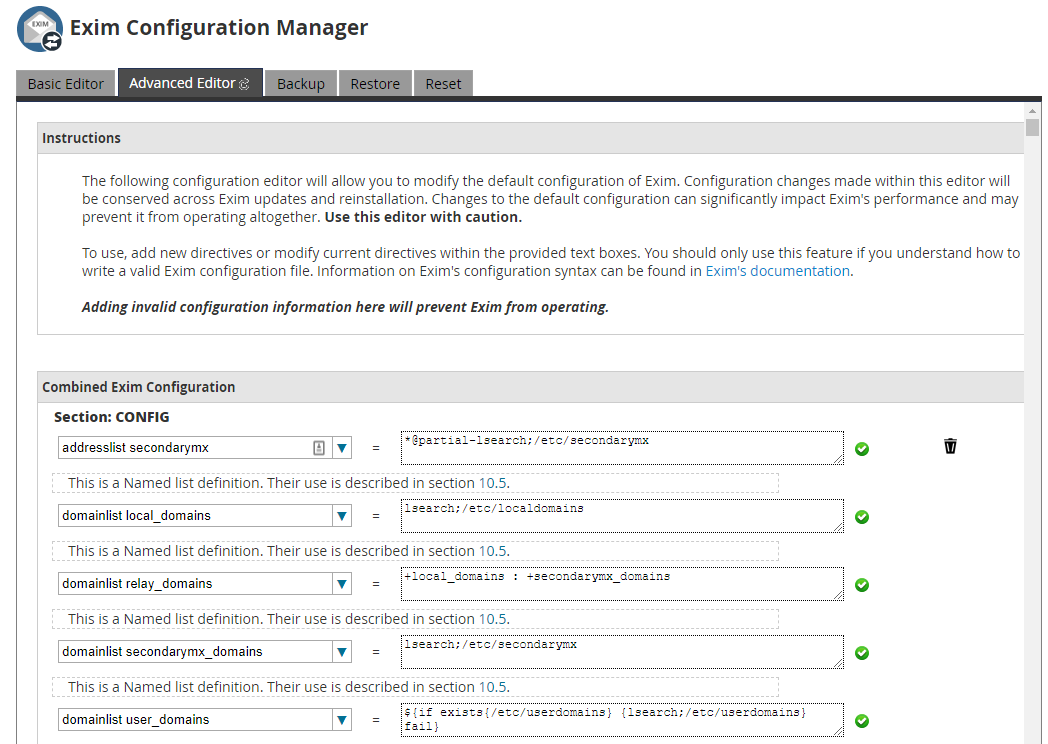

Backup

Mit der Sicherungsregisterkarte können Sie Kopien Ihrer Exim-Konfiguration entweder an den Server selbst oder als Download auf Ihrem lokalen Computer speichern.

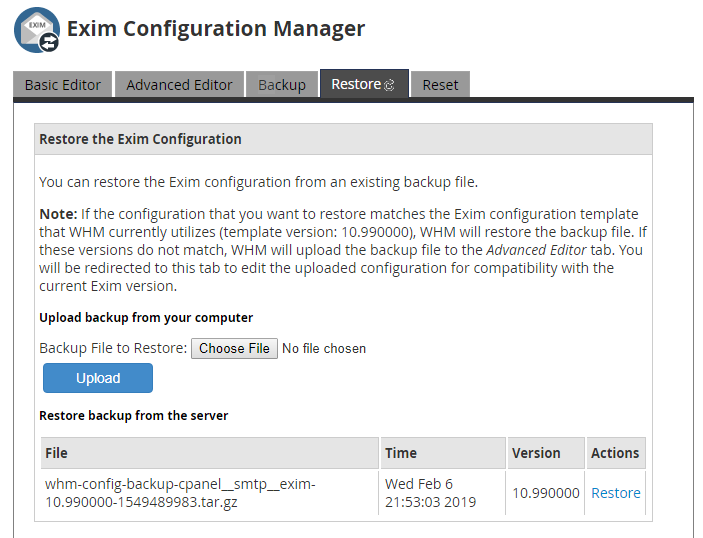

Wiederherstellen

Auf der Registerkarte Wiederherstellen können Sie die Exim-Konfiguration aus einer Sicherung wiederherstellen, die auf der Registerkarte Sicherung erstellt wurde.

Sie können entweder eine Sicherungsdatei von Ihrem lokalen Computer hochladen, oder alle auf dem Server gespeicherten Backups werden in einer Tabelle unter der Upload-Option angezeigt.Alle Backups auf dem Server geben Ihnen einen Link "Wiederherstellen", um die Konfiguration auf diese Sicherung wiederherzustellen.

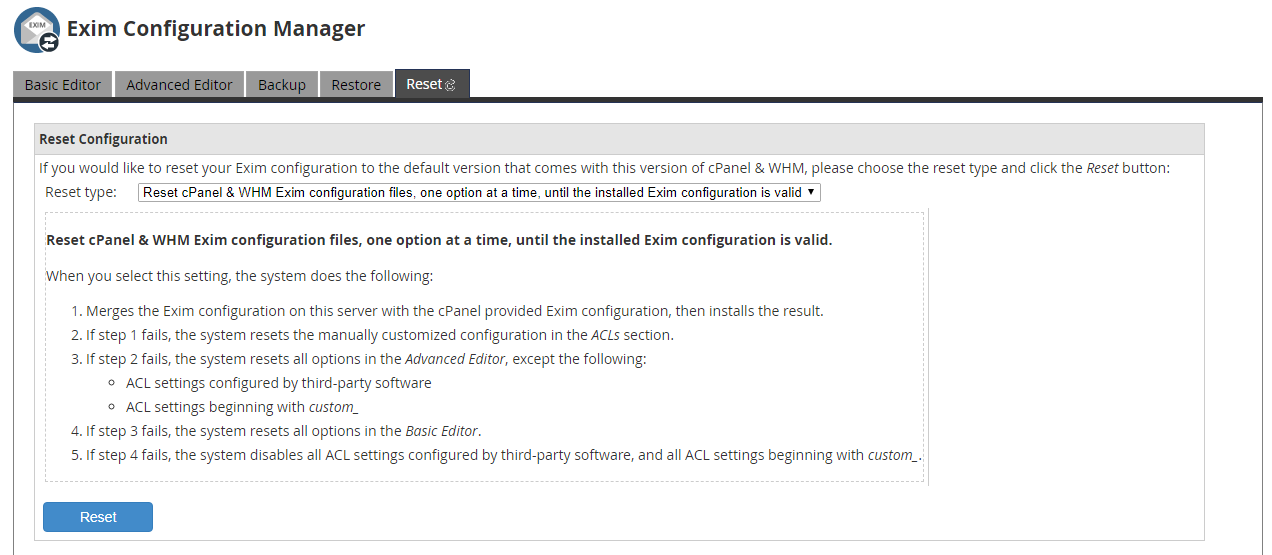

Zurücksetzen

Auf der Registerkarte Zurücksetzen können Sie die Exim-Konfiguration auf eine Standardkonfiguration zurücksetzen. Sie haben die Möglichkeit anzugeben, welche Teile der Konfiguration Sie zurücksetzen möchten, sodass Sie nicht alles zurücksetzen müssen.

Die Rücksetzoptionen sind wie folgt:

- Setzen Sie die cPanel & WHM Exim-Konfigurationsdateien nacheinander zurück, bis die installierte Exim-Konfiguration gültig ist

- Aktualisieren Sie die installierte Exim-Konfiguration auf die Mindestversion, die für diese Version von cPanel & WHM erforderlich ist

- Setzen Sie die gesamte Exim-Konfiguration auf die mit cPanel & WHM bereitgestellten Standardeinstellungen zurück

- Setzen Sie alle manuell angepassten Daten im Abschnitt ACLs zurück

- Setzen Sie alle Optionen des erweiterten Editors zurück, mit Ausnahme von ACLs von Drittanbietern und benutzerdefinierten ACLs

- Deaktivieren Sie alle ACLs von Drittanbietern und benutzerdefinierten ACLs

Es gibt keine Möglichkeit, einen Reset rückgängig zu machen höchst Empfohlen, Ihre Konfiguration zu sichern, bevor Sie einen Reset ausführen.

Geschrieben von Hostwinds Team / Februar 7, 2019